Im letzten Jahr kam es vermehrt zur Verschlüsselung von Festplatten durch die Malware TeslaCrypt. Dateien auf Computern wurden mit starken Algorithmen verschlüsselt, um anschließend Lösegeld für die Entschlüsselung zu erpressen.

Für alle Betroffenen, deren Dateien mit den früheren Versionen von TeslaCrypt bis einschließlich Version 2.2.0 verschlüsselt wurden, gibt es jetzt eine gute Nachricht. Offenbar hat der Entwickler der Malware den "Master-Schlüssel" für die Software veröffentlicht, mit dem sich die verschlüsselten Dateien mit den Endungen .aaa, .abc, .ccc, .ecc, .exx, .vvv, .xyz und .zzz wieder entschlüsseln lassen. Der Masterkey lautet 440A241DD80FCC5664E861989DB716E08CE627D8D40C7EA360AE855C727A49EE

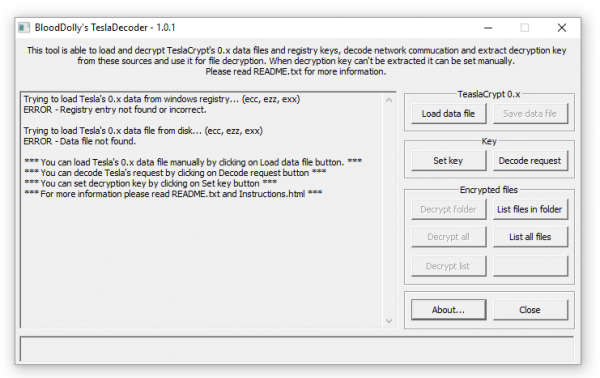

Dazu steht hier nun das Tool TeslaDecoder zu Verfügung, mit dem Nutzer die Dateien selbst entschlüsseln können, ohne Geld an die Erpresser zu zahlen.

Die zu entschlüsselnden Dateien können entweder selbst ausgewählt oder automatisiert gesucht werden.

Neuesten Informationen nach soll der TeslaDecoder auch TeslaCrypt-Verschlüsselungen der Version 3 und 4 knacken können, das haben aber bislang nur wenige Nutzer bestätigt.

Die sicherste Strategie ist nach wie vor, regelmäßige Backups von wichtigen Dateien anzulegen und extern zu speichern.

Für alle Betroffenen, deren Dateien mit den früheren Versionen von TeslaCrypt bis einschließlich Version 2.2.0 verschlüsselt wurden, gibt es jetzt eine gute Nachricht. Offenbar hat der Entwickler der Malware den "Master-Schlüssel" für die Software veröffentlicht, mit dem sich die verschlüsselten Dateien mit den Endungen .aaa, .abc, .ccc, .ecc, .exx, .vvv, .xyz und .zzz wieder entschlüsseln lassen. Der Masterkey lautet 440A241DD80FCC5664E861989DB716E08CE627D8D40C7EA360AE855C727A49EE

Dazu steht hier nun das Tool TeslaDecoder zu Verfügung, mit dem Nutzer die Dateien selbst entschlüsseln können, ohne Geld an die Erpresser zu zahlen.

Die zu entschlüsselnden Dateien können entweder selbst ausgewählt oder automatisiert gesucht werden.

Neuesten Informationen nach soll der TeslaDecoder auch TeslaCrypt-Verschlüsselungen der Version 3 und 4 knacken können, das haben aber bislang nur wenige Nutzer bestätigt.

Die sicherste Strategie ist nach wie vor, regelmäßige Backups von wichtigen Dateien anzulegen und extern zu speichern.